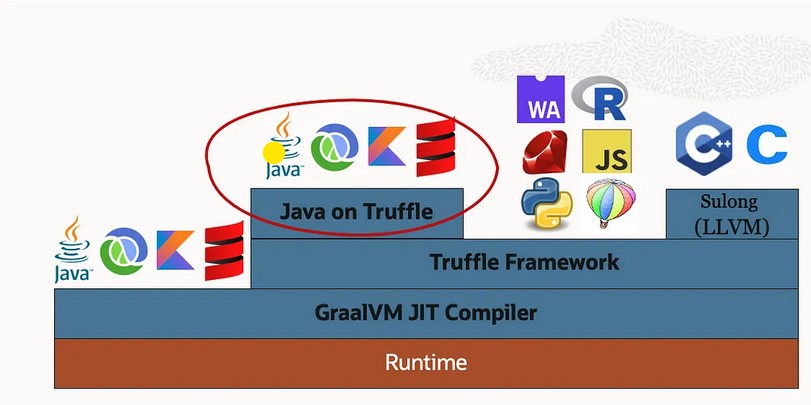

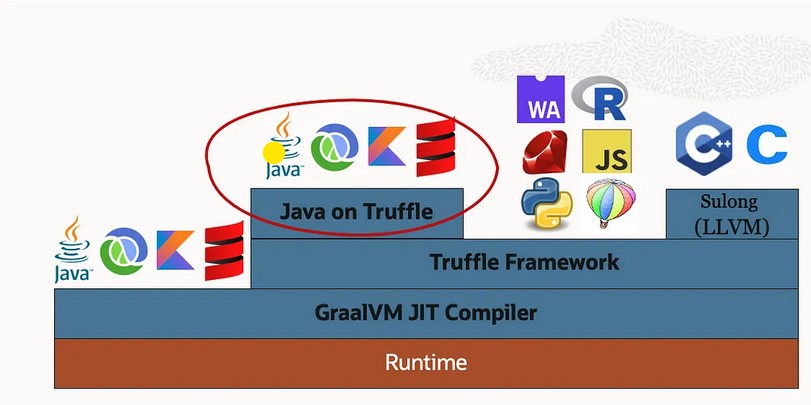

https://medium.com/graalvm/java-on-truffle-going-fully-metacircular-215531e3f840

https://medium.com/graalvm/java-on-truffle-going-fully-metacircular-215531e3f840

Recent scientific journals that discuss energy measurement in programming languages include:

These studies provide insights into the energy efficiency of various programming languages, focusing on both theoretical benchmarks and practical applications in the field of energy engineering.

20 dynamic programming https://blog.algomaster.io/p/20-patterns-to-master-dynamic-programming

Better Firmware with LLVM/Clang https://interrupt.memfault.com/blog/arm-cortexm-with-llvm-clang#background-of-gcc-and-clang

Senjata canggih buatan Rusia menggunakan komponen-komponen dari blok barat (Amerika, Eropa, Jepang, dsb)

Sumber:

Jika ada hard disk yang rusak , untuk proses recovery tahap pertama adalah melakukan copy hard disk rusak itu ke hard disk lain. Setelah itu baru utak-atik hasil copy tersebut.

Proses copy hard disk sector-by-sector yang mudah adalah menggunakan aplikasi ‘ddrescue’ di Ubuntu

Berikut ini perintah untuk menjalankan ddrescue

sudo ddrescue -d -r3 –force /dev/sdc /dev/sdb /home/admin/rescue.log

CSharp 8.0.204

Masalah:

muncul error CS0227: Unsafe code may only appear if compiling with /unsafe.

Solusi:

Tambah entry berikut ini di file project *.csproj:

<AllowUnsafeBlocks>true</AllowUnsafeBlocks>

Contoh:

Pada penggunaan LLM (Large Language Model), salah satu hal penting adalah pembuatan prompt yang benar. Berikut ini paper yang menganalisis teknik-teknik pembuatan prompt: “The Prompt Report: A Systematic Survey of Prompting Techniques” https://arxiv.org/abs/2406.06608

https://ocw.mit.edu/courses/6-01sc-introduction-to-electrical-engineering-and-computer-science-i-spring-2011/pages/unit-1-software-engineering/state-machines/

Introduction to Electrical Engineering And Computer Science I

6.01SC | Spring 2011 | Undergraduate

Unit 1: Software Engineering

– OOP

– State Machines

Unit 2: Signal & Systems

– Signal & Systems

– LTI Signal & Systems

– Characterizing System Performance

– Designing Control Systems

Unit 3: Circuits

– Circuits

– Op-Amps

– Circuit Abstractions

Unit 4: Probability and Planning

– Discrete Probability

– State Estimation

– Search ALgorithms

– Optimizing a Search

First Principles: The Building Blocks of True Knowledge https://fs.blog/first-principles/