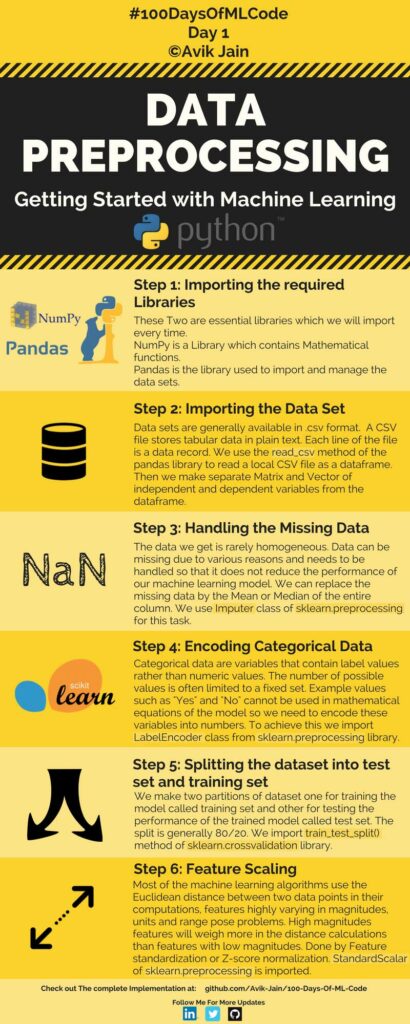

A machine learning challenge repo with insightful infographics, tutorials, codes and more. Take this challenge and start diving into machine learning coding.

https://github.com/Avik-Jain/100-Days-Of-ML-Code

A machine learning challenge repo with insightful infographics, tutorials, codes and more. Take this challenge and start diving into machine learning coding.

https://github.com/Avik-Jain/100-Days-Of-ML-Code

Source: https://holoviz.org/

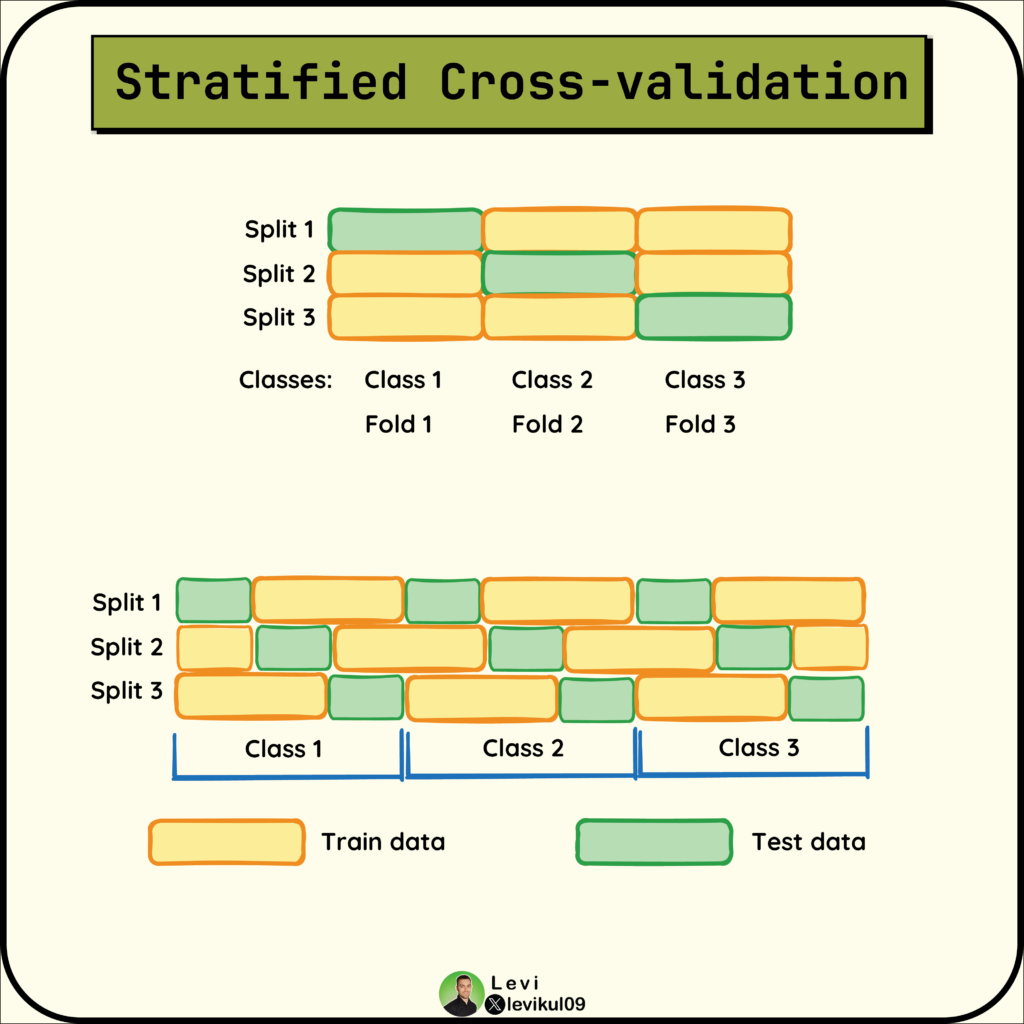

Konsep Stratified Cross Validation

Sumber

Source:

Study of various techniques for measuring energy usage in IoT, Servers and programming languages

| Paper | Method | Comments |

| Joshi J, Rajapriya V, Rahul SR, Kumar P, Polepally S, Samineni R, Kamal Tej D (2017) Performance enhancement and IoT based monitoring for smart home. In: Proceedings of the 2017 international conference on information networking, pp 468–473, IEEE, USA. https://doi.org/10.1109/ICOIN.2017.7899537 | battery % | Energy measured by % of battery used per hour No mention watt or Joule1 |

| Colitti W, Steenhaut K, De Caro N, Buta B, Dobrota V (2011) Evaluation of constrained application protocol for wireless sensor networks. In: Proceedings of the 18th IEEE workshop on local metropolitan area networks, IEEE, USA. https://doi.org/10.1109/LANMAN.2011.6076934 https://doi.org/10.1109/LANMAN.2011.6076934 | model based | “The evaluation of the energy consumption has been executed on Tmote Sky motes with embedded temperature and humidity sensors.” “Instead, the Cooja simulator provides a module called Energest able to estimate the power consumption of Tmote Sky motes” Energy measured. mW . zzzz2 |

| Bandyopadhyay S, Bhattacharyya A (2013) Lightweight internet protocols for Web enablement of sensors using constrained gateway devices. In: Proceedings of the 2013 International conference on computing, networking and communications, pp 334–340, IEEE, USA. https://doi.org/10.1109/ICCNC.2013.6504105 | no detail | energy measured, but no detail of the measurement technique3 |

| Dizdarević J, Carpio F, Jukan A, Masip-Bruin X (2019) A survey of communication protocols for Internet of Things and related challenges of fog and cloud computing integration. ACM Comput Surv 51(6):1–29. https://doi.org/10.1145/3292674 | This paper is a survey of several IoT protocols (REST HTTP, MQTT, CoAP, AMQP, DDS, XMPP, HTTP/2.0) in terms of (latency, bandwidth utilization, energy consumption, security, developer choice)4 | |

| 109 P. Thota and Y. Kim. 2016. Implementation and comparison of M2M protocols for internet of things. In Proceedings of the 2016 4th International Conference on Applied Computing and Information Technology/3rd International Conference on Computational Science/Intelligence and Applied Informatics/1st International Conference on Big Data, Cloud Computing, Data Science Engineering (ACIT-CSII-BCD’16). 43–48. DOI:http://dx.doi.org/10.1109/ACIT-CSII-BCD.2016. https://ieeexplore.ieee.org/document/7916956 | no measurement | |

| http://stephendnicholas.com/posts/power-profiling-mqtt-vs-https | model based | power tutor http://ziyang.eecs.umich.edu/projects/powertutor/ |

| Energy awareness and energy efficiency in internet of things middleware: a systematic literature review5 | mention other papers | |

| The Impact of MIS Software on IT Energy Consumption https://aisel.aisnet.org/ecis2010/95/ | We measured the power absorbed by the Server Machine by an ad-hoc developed kit based on Hall effect current sensors, in order to have as accurate measures as possible. We sampled the values of power consumption at a frequency of 250 Hz by means of a NI USB-6210 DAQ (Data Acquisition Board). All the collected samples were then analyzed, aggregated and digitally stored by means of an ad-hoc tool called Virtual Instrument that we implemented with LabVIEW (Formenti and Gallazzi, 2009). | |

3 relevant challenge in IoT technologies is the amount of energy used by the vast number of devices6

4 MQTT under a high rate of messages per hour would be the best protocol for energy-efficient applications and HTTP would be the worst option3

7 Energy-saving proposals started mainly with hardware before considering software

9 MQTT under a high rate of messages per hour would be the best protocol for energy-efficient applications and HTTP would be the worst option2

10 MQTT under a high rate of messages per hour would be the best protocol for energy-efficient applications and HTTP would be the worst option4

19 survey on operating systems for connected objects and mentioned energy efficiency as a significant concern7

20 MQTT under a high rate of messages per hour would be the best protocol for energy-efficient applications and HTTP would be the worst option1

24 MQTT would be suitable for energy-constrained environment8

28 energy-aware algorithms9

31 energy management at the middleware level10

32 impact of programming languages and data structures11

35 impact of programming languages and data structures12

37 study of parallel programming frameworks13

42 energy-aware algorithms14

Uni-T UT71D multimeter, used as a voltmeter, measures the voltage on the power supply. It is connected to the server for automatic measurements. Sampling time of the voltage measurement is 500 ms.

Fluke 289 multimeter, used to measure the voltage on a 0.4 Ω shunt (used as an ampere meter), connected to the server for automatic measurements. Sampling time of the voltage measurement on the shunt is 10 ms.15

We have employed the Otii Arc power measurement device for tracking energy consumption.5 This device can be used as both a power supply unit for the tested IoT device and a current and voltage measurement unit. It provides up to 5 V with a high-resolution current measurement with a sampling rate up to 4000 samples per second in the range from 1 μA to 5 A . To characterize the energy consumption associated with different NB-IoT operations, we need to ensure that the meter measurements correspond to the current drawn by the module only, and not to the entire dev-kit. When using SARA-N211-02B, this can be obtained by powering the module directly with the Otii Arc power measurement device. Quectel BC95 does not readily allow for a similar setup. In this case, we had to remove three resistors from the dev-kit and solder a zero-ohm resistor on the power path to isolate the module power supply from the dev-kit16

Instrumentation system to measure voltage & current. Sensor: ACS71217

Measure GPU usage with ACS71218

Best: “HCLServer01 and HCLServer02 are connected with a Watts Up Pro power meter; HCLServer03 is connected with a Yokogawa WT310 power meter. Watts Up Pro power meters are periodically calibrated using the ANSI C12.20 revenue-grade power meter, Yokogawa WT310.”. A Comparative Study of Methods for Measurement of Energy of Computing19

An experimental comparison. pakai omegawatt https://inria.hal.science/hal-04030223/file/_CCGrid23__An_experimental_comparison_of_software_based_power_meters__from_CPU_to_GPU.pdf

Initial Validation https://web.eece.maine.edu/~vweaver/papers/tech_reports/2015_dram_rapl_tr.pdf

Energy Measurement of Encryption Techniques Using RAPL20

RAPL in Action: Experiences in Using RAPL for Power Measurements21

Android Power Profiler & jRAPL11

WattUpPro + Raspberry 22

A Comparative Study of Techniques for Energy Predictive Modeling Using Performance Monitoring Counters on Modern Multicore CPUs. tools used: HCLWattsUp23

A review of energy measurement approaches24

Energy Measurement Tools for Ultrascale Computing: A Survey25

Multicore processor computing is not energy proportional: An opportunity for bi-objective optimization for energy and performance. Hardware used: WattsUp Pro & Yokogawa WT31026

Computer Hardware Required to Run LLaMA AI Model Locally (GPU, CPU, RAM, SSD) https://www.hardware-corner.net/guides/computer-to-run-llama-ai-model/

Understanding Deep Learning book https://udlbook.github.io/udlbook/

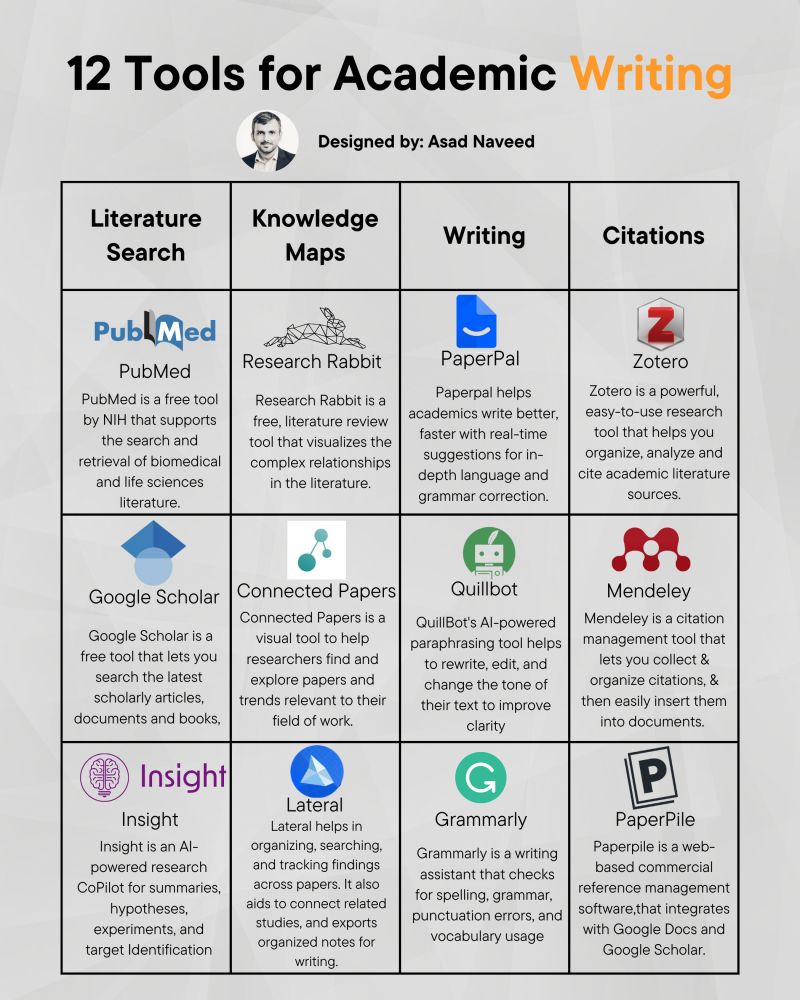

Tools for Academic Writing

Source: https://study.sagepub.com/sites/default/files/linda_bloomberg_academic_writing_resource.pdf

Continuation Signals (a warning that there are more ideas to come)

Change-of-Direction Signals (watch out, we’re doubling back)

Application control is a highly effective mitigation strategy for ensuring the security of systems, forming an integral part of the Essential Eight from the Strategies to Mitigate Cyber Security Incidents. This publication offers guidance on the concept of application control, what it encompasses, what it doesn’t, and how to implement it.

Application control, as a security approach, aims to safeguard systems against the execution of malicious code or malware. A robust implementation ensures that only approved applications, such as executables, software libraries, scripts, installers, compiled HTML, HTML applications, control panel applets, and drivers, can be executed. While its primary purpose is to prevent the spread of malicious code, it also hinders the installation or use of unauthorized applications.

Certain approaches are not considered application control, such as providing a portal for approved applications, using web or email content filtering, checking application reputation through cloud-based services, or relying on next-generation firewalls to identify approved network traffic.

The implementation involves steps like identifying approved applications, developing control rules, maintaining these rules through a change management program, and regularly validating and updating them. Methods like cryptographic hash rules, publisher certificate rules, and path rules are suitable for enforcement, while file names or easily changed attributes are not recommended.

For Windows environments, the use of Windows Defender Application Control (WDAC) is suggested. Group Policy settings can be applied to enhance security, and additional hardware requirements may be necessary for virtualization-based security.

Understanding the perspectives of various users, including business users, IT users, risk managers, and threat actors, emphasizes the need for application control to balance the benefits of application usage with the potential risks.

The document outlines three maturity levels for application control:

Application control is a critical aspect of cybersecurity, limiting the execution of applications to protect users and organizations from potential threats. Advanced maturity in application control involves well-defined processes, regular updates to rulesets, and proactive monitoring for signs of compromise. Implementing application control requires a strategic and cautious approach to avoid disruptions while ensuring enhanced security.